昨年終息したと思われたコンピューターウィルス「Emotet」が2022年2月から再び活発化し国内でも被害が相次いでいます。感染したPCの過去に送受信した関係先へウィルスを拡散するといった手法で被害にあうケースが急増しています。

「そちらから不審なメールが届いた」と言った問い合わせが得意先から届いたなど、身に覚えのない苦情が寄せらせるような場合があり、感染確認の必要性を迫られるなど手を煩わされるケースも多くあります。

Emotetとは

EmotetについてJPA(独立行政法人情報処理推進機構)では以下のように説明されています。

「Emotet」(エモテット)と呼ばれるウイルスへの感染を狙う攻撃メールが、国内の組織へ広く着信しています。特に、攻撃メールの受信者が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が、攻撃メールに流用され、「正規のメールへの返信を装う」内容となっている場合や、業務上開封してしまいそうな巧妙な文面となっている場合があり、注意が必要です。

2022年2月9日 独立行政法人情報処理推進機構 セキュリティセンター ホームページより

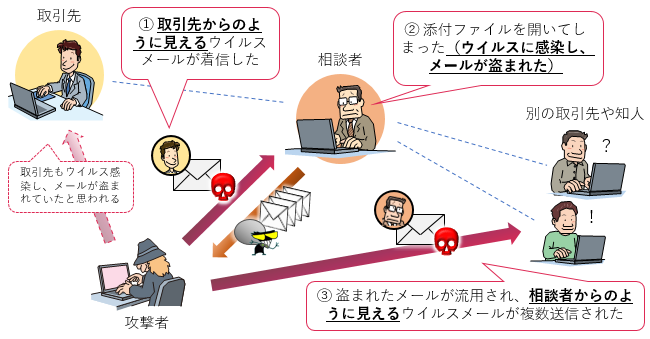

図で説明すると以下のようになります。

感染された端末内で使用された過去のメール(名前、メール本文など)を流用して、あたかも本人であるかのように装い再拡散されます。つまり、自分の端末が感染していないにも関わらず、知らないうちに自分の名前やメール本文か利用され、得意先などに攻撃メールを送り付けられることになります。

攻撃メールの内容

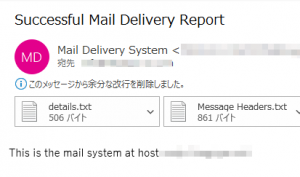

実際に弊社に来たメールをいくつか掲載いたします。

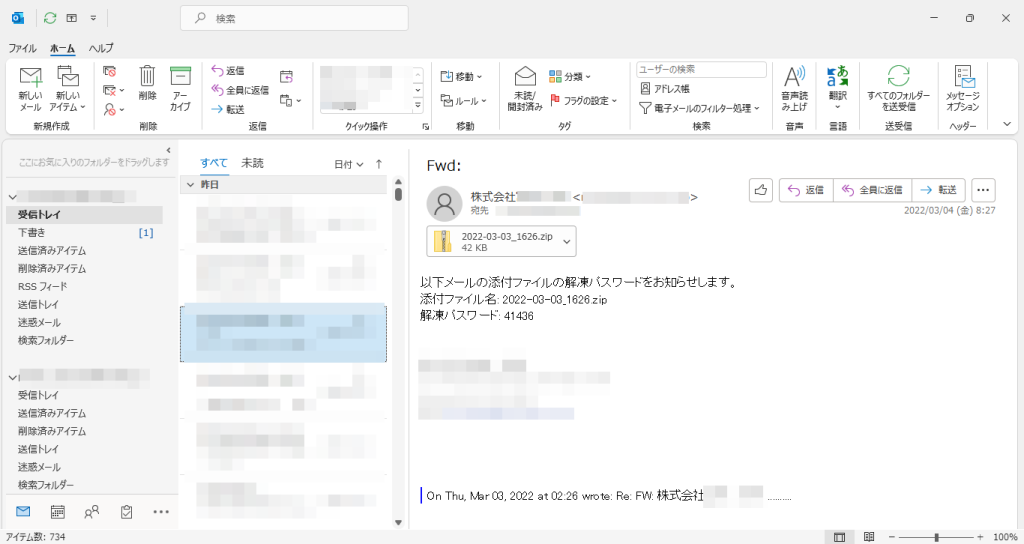

①ZIPファイルを添付して送付されたケース

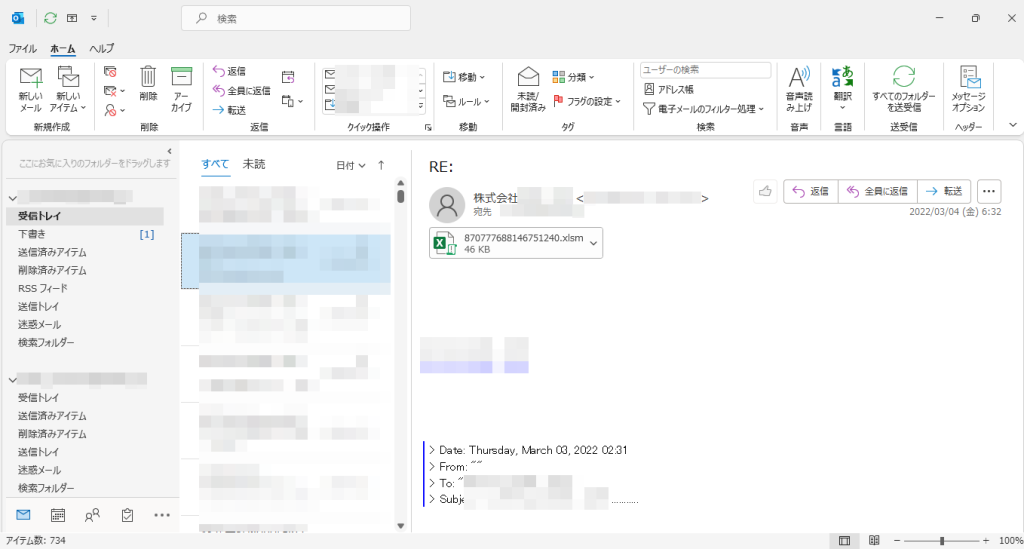

②マクロ付きエクセルを添付して送付されたケース

その他、URLなどのリンクが貼られるケースなどが存在しています。

このように、一見すると取引先から送信されたメールのように思われますが、実際は「Emotet」ということがありますので添付ファイルを開く際またはリンクをクリックする際には注意が必要です。

では、「Emotet」かどうか判断するためにはどのようなことに気を付ければよいのでしょうか?

メールの共通点

これらのメールにはいくつか共通点があるようです。

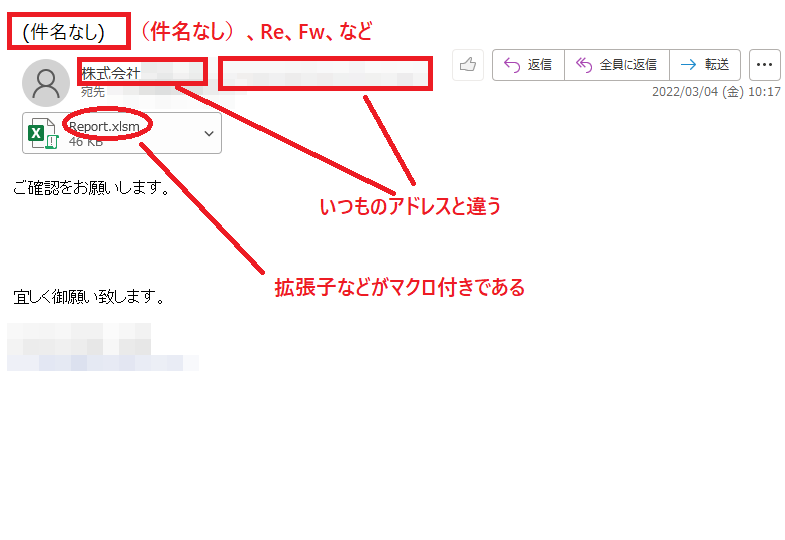

①件名は返信型、転送型、件名なしが多い。

まず、件名がに注目しましょう。

件名は「(件名なし)」、「Re」、「Fw」などのように返信型か件名がない場合が多いです。まず、この点に注意しましょう。

②日頃やり取りしているアドレスと違う。

特に目に付くのは「よく知る取引先名」と「日頃使用されているアドレス」とは違う点にあります。「この人ってこんなアドレスだっけ?」というような場合は注意してください。特に独自ドメインを持っている得意先であれば明らかに違うなということは気づきやすいと思います。

③Office(Word、Excelなど)ファイルはマクロ付きの拡張子である場合が多い。

最近ではpdf でのやり取りが多いため、通常Excelなどの添付ファイルを送信するといったケースは以前に比べてすくなくなっているかもしれません。

特にマクロ付きファイルの拡張子は、エクセルであれば「.xlsm」といった風に最後に「m」が付きますので、「m」が付いたら「要注意」と思ってください。

上記3点は必ず該当するというものではありませんが「Emotet」を区別する目安としてお考えください。

「Emotet」に感染した企業からの声

では実際「Emotet」の感染にあった場合、どのようになるでしょうか。

「Emotet」の被害にあったとする企業様に電話インタビューする機会がありました。インタビューした時期は2021年3月頃の話です。

「感染」の状況

弊社

弊社「Emotet」の被害にあったとのことですが、いつ頃被害にあわれたのですか?

2020年10月頃です。

どのような状況で「Emotet」に感染したのですか?

ある従業員が既存得意先からと思われるメールを受信し、その本文には一般的なビジネス上のやり取りするような文章の下に「URL」があってそれをクリックしたときに発生しました。

どうして「Emotet」に感染したと気づいたのですか?

「URL」をクリックしたとき、保存していたアドレスへ一斉にメールが送信されたような動作が起きたので異状を感じ、システム室に相談がありました。その後、他の社員にも同様のメールが送信されたことが確認されました。

感染したときどのように対処したのですか?

駆除するソフトウェア(?)があったので感染しているPCにインストールして「Emotet」を除去しました。

ウィルス対策

ウィルス対策で普段から行っていることはありましたか?

UTMを導入していました。

取引先への影響

取引先様への影響はありましたか?

はい。取引先へ同様のメールが送信されました。

被害は具体的にどのようなものでしょうか?

金銭的に賠償請求のようなものは発生しませんでしたが、取引先様への注意喚起に要した時間・手間や、このような事態になってしまったことで得意先様への信頼が損なわれたことは大変ダメージが大きいと思っています。

「Emotet」に感染しているかどうかの確認

上記のように、何らかのウィルス対策をしている企業でも被害に合うケースがあるため、日頃、PC使用者に対する注意喚起は行っておく必要があります。

では、自身のPCが感染しているかどうかの確認を行うためにはどのようにすればよいでしょうか。

ウィルス対策ソフトを使用してウィルススキャンすれば「Emotet」検知してくれるかもしれませんのでまずはそちらをお試しください。ビジネス向けの対策ソフトであれば一元して確認できるのでそちらが手間を取られずに済むかもしれません。

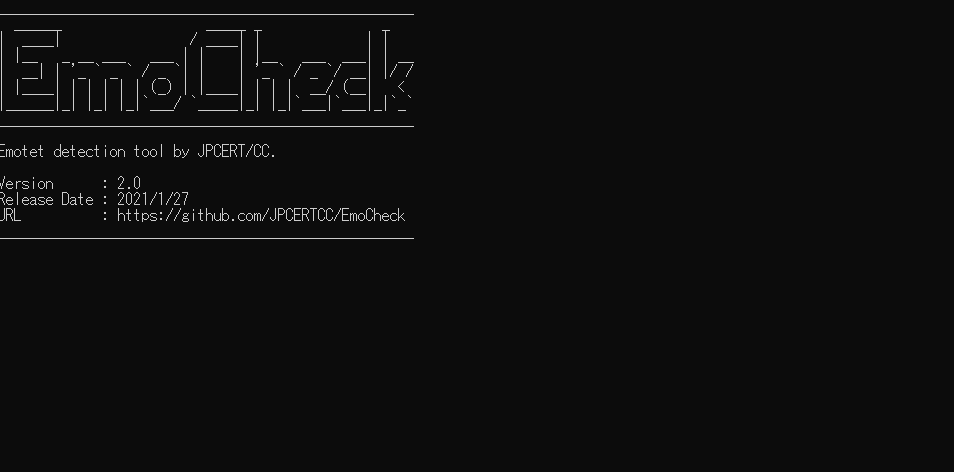

それでもしっかりと感染していないことを確認した場合は「Emocheck」という「Emotet」専用の感知ツールがありますのでそちらを使用して調べることも可能です。

こちらは「GitHub」というプログラムコードを作る人にとっては有名な必須のクラウドサービスですので、ご安心して使用してください。

上記リンクをブラウザで表示し、スクロールして、中ほどにある「▼Assets4」の下にある表のうち、お使いのパソコンのビット数表示がある方の実行ファイル(exeファイル)をクリックして確認を実行してください。(わからなければどちらか実行してみてください。該当しない場合は通知して教えてくれます。)

ファイルをダウンロードしたら、ダブルクリックして実行してください。

以下のようなターミナル画面が表示されますので、しばらく待ちます。

チェックが完了したら、結果が表示されます。

Emotetは検知されませんでした。

以下のファイルに結果を出力しました。

ツールのご利用ありがとうございました。

Press any key to continue . . .

以上のような表示がでれば、感染していないことになります。

また、実行したファイルと同じフォルダにテキストファイルで上記結果を報告してくれます。

ウィルスの除去

もし感染している場合は 「Emocheck」が感染を教えてくれると思います。インタビュー企業のように駆除ソフトがあるとのことですが、できれば感染対象のPCはリカバリー(初期化)をすることをお勧めします。

リカバリーの方法がわからない場合は購入先の事務機販売会社などにお聞きすることをおすすめします。

得意先への連絡

感染が確認されなかった場合は一安心ですが、できれば得意先などに「うちから送信されたメールではありません」という内容をFAXで通達するなり、ホームページなどに掲載しましょう。

できれば指摘される前に上記の対応ができていればより安心かもしれません。

わざわざそこまでしなくてもすでに承知されているという程、この記事が掲載されている段階ではすでに多く拡散されていますので、合えて告知しなくても認知されている状況になっているかもしれません。